Stránky internetových medií se plní informacemi o nebezpečném ramsomware s názvem WannaCry, který se dokáže šířit mimo jiné i díky chybě v operačním systému Windows. Závažnost chyby je tak vážná, že se i Microsoft rozhodl vydat záplatu na již nepodporovaný, operační systém MS Windows XP. Z médií může člověk snadno nabýt dojmu, že je takové nebezpečí omezené jen na desktopové operační systémy. Není tomu tak!

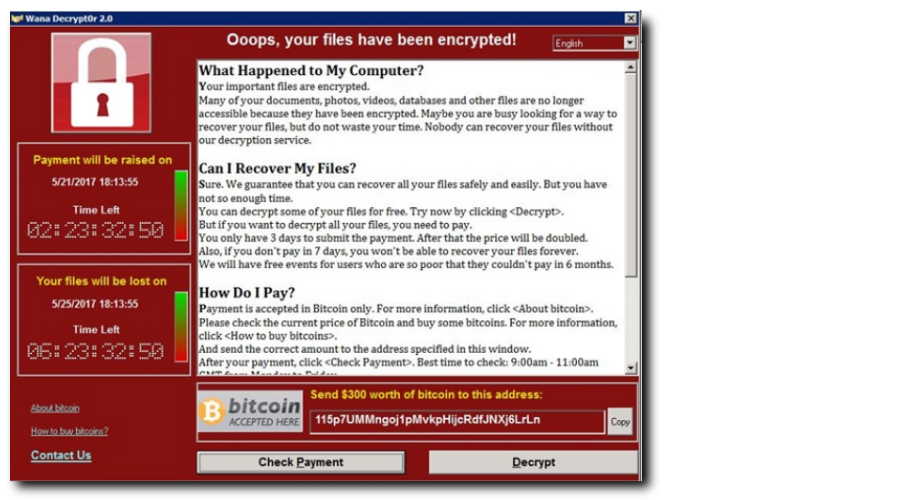

Bylo to napsáno mnohokrát, ale pro úplnost. Ransomware je druh škodlivého software (malware), který při spuštění zabrání přístup k počítači a jeho souborům. Aby se uživatel dostal ke znepřístupněným souborům, je vyžadováno zaplacení výkupného (ransom). Většina škodlivého software tohoto typu (ransomware) se do počítače dostane emailem, nicméně právě u ransomware WannaCry není známa přesná metoda šíření. Bezpečně bylo identifikováno využívání EtheralBlue exploitu a DoublePulsar backdooru, které vyvinula NSA. A právě kvůli těmto exploitům a backdoorů byla vydána aktualizace na všechny systémy Windows, a jak již bylo zmíněno, dokonce i na již nepodporovaný systém MS Windows XP.

Mimochodem, ramsomware WannaCry nebyl první, kdo exploit EternalBlue využil pro své šíření. Již před dvěma týdny se stejným způsobem šířil malware Adylkuzz, který však není tak mediálně vděčným objektem jako ransomware. Tento malware zneužívá napadené stroje k těžbě kryptoměny Monero.

Coolhousing svým zákazníkům pronajímá licence na software společnosti Microsoft v rámci SPLA smlouvy a mezi takto pronajímané licence patří i licence operačního systému MS Windows Server. Média o ransomware WannaCry hovoří často v souvislosti s desktopovými operačními systémy, primárně pak se stále velmi rozšířenými MS Windows XP. Leckdo tak může lehce nabýt dojmu, že jiné operační systémy na platformě Windows mohou být infikovány pouze cestou, pro ransomware běžnou – tedy email nebo stažením z internetu – a nebo vůbec.

Bohužel v posledních dvou týdnech technici Coolhousingu a náš CSIRT tým řešili mnoho problemů spojených právě s ransomware WannaCry a malware Adylkuzz na zákaznických serverech. Coolhousing servery zákazníků pravidelně automaticky zálohuje, a tím byli naši zákazníci ušetření plateb výkupného za své soubory. Obnova dat byla záležitostí několika kliknutí v klientské sekci. Množství případů však bylo takové, že šíření nákazy běžnou cestou se dalo vyloučit.

Hledali jsme tedy, co mají infikované servery společné. Prvním společným prvkem u většiny případů byl operační systém MS Windows Server 2008 R2, což dokládá že ransomware, a ne jen WannaCry, je hrozbou i pro serverové operační systémy! Dalšími společnými prvky napříč verzemi operačních systémů bylo nedodržování 3 základních bezpečnostních pravidel:

- 1) Slabá nebo výchozí hesla

- 2) Neaktualizovaný operační systémem

- 3) Nedostatečné zabezpečení serveru (firewall,..)

Jakožto poskytovatel hostingových služeb nejen s operačním systémem Windows, provozovatel autonomního systému v internetu pod registračním číslem AS35592 a člena bezpečné sítě FENIX apelujeme na všechny správce fyzických nebo virtuálních serverů:

- 1) Nastavte si silná hesla

- 2) Nevypínejte automatické aktualizace operačního systému a udržujte svůj operační systém aktuální

- 3) Dokonce základní ochrana v podobě Windows Firewall má smysl a správná konfigurace vám ušetří spoustu starostí

Pokud si se zabezpečením svého serveru nevíte rady, obraťte se na naše administrátory. Rádi Vám s konfigurací serveru v rámci extra administrace ke službě hostingu pomohou.

A jedna perlička závěrem. V rámci testu jsme si spustili virtuální server VPS Windows s čerstvě nainstalovaným operačním systémem MS Windows Server 2008 R2. Vše jsme nechali ve výchozím stavu po instalaci, povolili připojení prostřednictvím RDP a surfovali jsme po internetu. Podotýkáme, že jsme nenavštěvovali stránky, kde se to různým malware jen hemží. Během pouhých 3 hodin byl server infikován ransomware WannaCry.

Nepodceňujte zabezpečení svých desktopů, ani svých serverů!!

Coolhousing tým